Telefony służą nie tylko do kontaktu z ludźmi, ale też do płacenia czy przechowywania danych. Wszystko to, co robisz na telefonie jest obszarem zainteresowań hakerów. oszuści wymyślają przecież coraz nowsze i bardziej złożone sposoby oszustw. Jak chronić swój biznes przed cyberatakami?

Jednak ofiarą takiego ataku hakerskiego, jak się okazuje nie są tylko osoby prywatne. Skutki są bardzo kosztowne także dla Waszego biznesu, bo wiele firm opiera się właśnie o działania aplikacyjne. Straty, jakie mogą ponieść przedsiębiorstwa, nie wiążą się tylko z finansami. Cierpi także wizerunek firmy, a utracona reputacja jest bardzo trudno do odzyskania. Na co warto zwracać uwagę?

Czytaj też: Oszustwa na kryptowaluty

Zdalny pulpit

Wśród ataków na aplikacje mobilne, bardzo popularne są oszustwa na zdalny pulpit. W efekcie takie narzędzia, haker przejmuje pełną kontrolę nad urządzeniem użytkownika. Stanowi to dodatkowo także zagrożenie zarówno dla indywidualnych użytkowników, jak i dla firm. Wykorzystując to narzędzie, haker przejmuje całkowitą kontrolę nad urządzeniem. Stanowi to zagrożenie przede wszystkim dla indywidualnych użytkowników, jak i dla firm.

Jak chronić biznes przed cyberatakami przed zhakowanym telefonem?

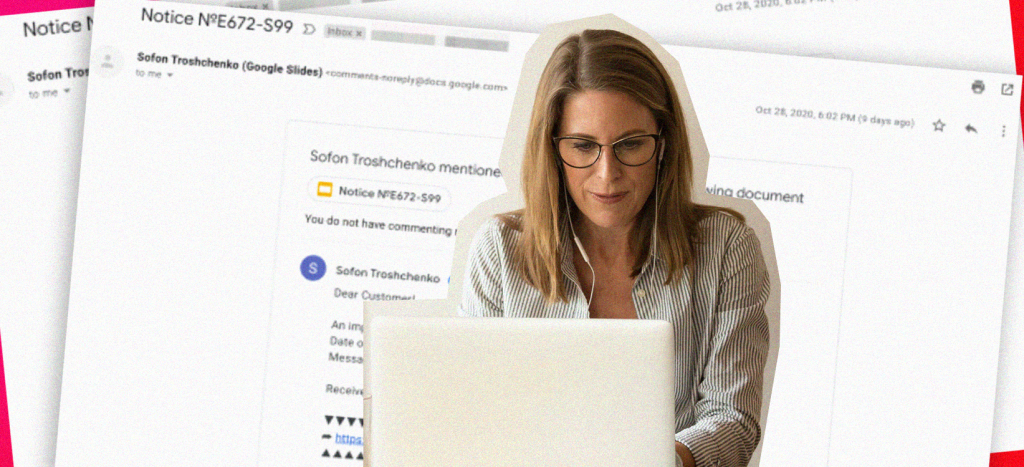

Przebieg tego ataku z kolei przebiega przy użyciu złośliwego oprogramowania i – na przykład – SMSa z wiadomością i linkiem. Gdy z kolei uda się wejść w link – witryna będzie wyglądać identycznie, jak istniejąca już strona, na przykład bankowa. Może się pojawić polecenie o aktualizację, podczas której z kolei – otwierają się drzwi dla hakerów. Z kolei jeśli już użytkownik wprowadzi dane logowania do bankowości, login i hasło – oszuści przechwycą je i zaczną działać dla siebie. Mając takie dane już bez użytkownika hakerzy mogą realizować wszystkie operacje na koncie bankowym.

Emulatory

Czym są? Otóż – to użyteczne narzędzia, stosowane przede wszystkim w obszarze gier wideo. W dużym skrócie – emulatory służą do tworzenia wirtualnego urządzenia. Bardzo popularne jest emulowanie telefonu z systemem Android na komputerze działającym z systemem Windows. Co ciekawe, oszuści korzystający z fałszywych urządzeń, okradają serwisy internetowe i omijają ich zabezpieczenia. Pojedyncze działanie człowieka z kolei zostaje zastąpione właśnie wieloma emulatorami. Równocześnie mnożąc wirtualne urządzenia można automatycznie sprzedawać i kupować waluty w ogromnej ilości transakcji.

Co bardzo ważne – wykrywanie emulatorów jest niezbędne aby zablokować uruchamianie aplikacji mobilnych w sztucznych środowiskach. Zapobiega to więc w efekcie nadużyciom i nieuczciwym transakcjom.

Czytaj też: Promocja na kartę ZTM za 14 PLN – uwaga na stratę pieniędzy

Jak chronić biznes przed cyberatakami?

Złożoność takich ataków na apki bankowe to duże wyzwanie. Istnieją jednak firmy, które doskonale znają takie problemy i mierzą się z nimi na co dzień. Możecie skorzystać z szeregu aplikacji mobilnych, które oferują pakir ochrony aplikacji, kierowany do firm. Dodatkowo do dyspozycji dają rozwiązania i mechanizmy, które zabezpieczają aplikacje z każdego możliwego kierunku. Aplikacje takie rzucają pełną ochronę w jednym rozwiązaniu, które na celu ma eliminacje skutecznych ataków hakerskich i kradzieży danych.

Zainteresujcie się takimi narzędziami, bo warto! Zwłaszcza jeśli prowadzicie biznes!